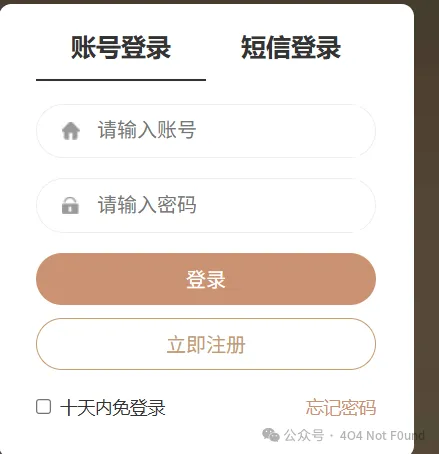

日常日站的时候,发现了一个看起来比较老旧的小网站,是某培训机构的。作者有两个手机号,先分别注册两个账号。

这里有两种登录方式,先测试短信登录,因为这种小网站短信接口一般都处理不好(毕竟连某农业大学都处理不好),点击发送验证码,这边作者输入的手机号是130的,抓包之后拼接上182的手机号,利用182的手机号收到的验证码登录,诶,成功登录上了130的账号。再接再厉,继续测试下一个接口。

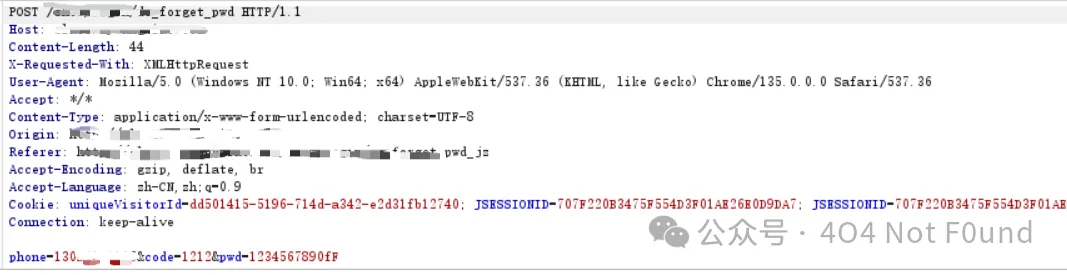

输入130的手机号,点击忘记密码

正常流程,发验证码,收验证码,密码设成1234567890fF,点击立即重置,然后抓包,

这里把phone的值改成182的手机号,然后放包,回去登录,发现1234567890fF这个密码竟然成功登录上了182的手机!!!

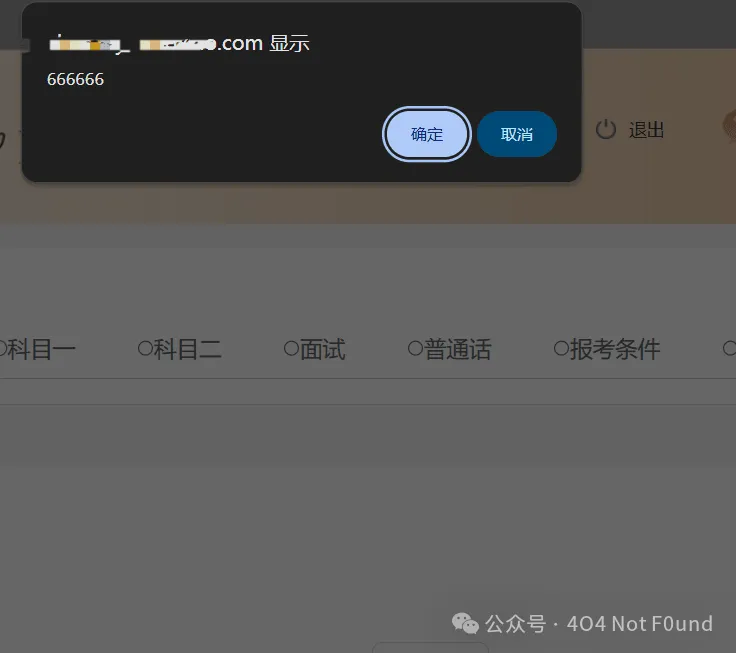

垃圾网站。。。。。登录进去继续寻找漏洞点。发现一个提问答疑页面

这肯定得试试xss漏洞了啊,最后经过一系列测试,发现可以通过标签注入,原理在上一篇文章讲过,就不多哔哔。

这边分享一下,作者在测试的时候,没过脑子,xss注入的payload用的是直接跳转到www.baidu.com的,结果!!结果!!!!作者一点进这个页面,它就跳转百度,根本删不掉!最后还是burp抓包把包丢了之后才成功删除。

评论 (1)